ЙЁТ»ЙЁ

·ЦПнОДХВөҪОўРЕ

ЙЁТ»ЙЁ

№ШЧў№Щ·Ҫ№«ЦЪәЕ

ЦБ¶ҘН·Мх

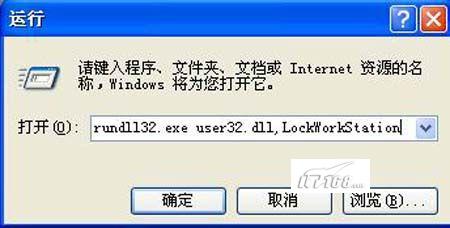

ПөНіөчУГІйҝҙЈәФЪЎ°ГьБоМбКҫ·ыЎұЦРКдИлЎ°rundll32.exe user32.dll,LockWorkStationЎұЈ¬»ШіөәуЈ¬ПөНіҫН»бҝмЛЩЗР»»өҪөЗВјҪзГжБЛЎЈЈЁНјЛДЈ©

rundll32.exeөДВ·ҫ¶ОӘЎ°C:\Windows\system32ЎұЎЈ

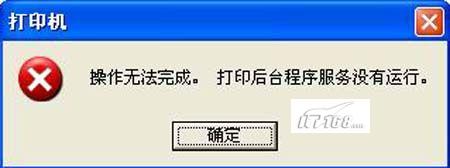

ПөНі·юОсНЈЦ№әу№ыЈәјЩИзҙЛ·юОсұ»НЈУГЈ¬јЖЛг»ъЙПөДҙтУЎ№ҰДЬҪ«І»ҝЙУГЈ¬Н¬Кұspoolsv.exeҪшіМТІ»бҙУјЖЛг»ъЙППыК§ЎЈХвАпҪЁТйНЈЦ№ёГ·юОсЈ¬Из№ыёГ·юОсНЈЦ№әуЈ¬ПөНіЦР»№ҙжФЪspoolsv.exeҪшіМЈ¬ДЗҝП¶ЁҫНКЗІЎ¶ҫДҫВнФЪЧч№ЦЎЈЈЁНјОеЈ©

өЪИэ·ҪјмІв·Ҫ°ё

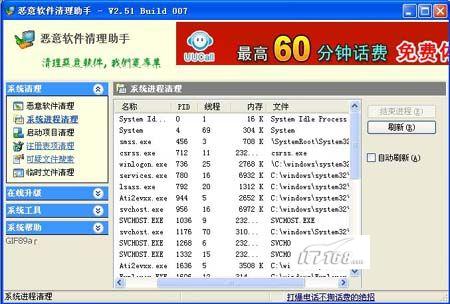

ЖдКө·ўПЦҙУҪшіМЦР·ўПЦДҫВнІЎ¶ҫәЬјтөҘЈ¬өЪТ»ЎўјмІйҪшіМөДОДјюГыЈ»өЪ¶юЎўјмІйЖдВ·ҫ¶јҙҝЙ·ўПЦЈ¬Из№ыНЁ№эЖдПөНіЖҪМЁОЮ·ЁІйіцЖдОДјюЛщФЪВ·ҫ¶Ј¬ДЗГҙҫНРиТӘНЁ№эөЪИэ·ҪИнјюАҙКөПЦЈ¬ХвАпТФRogueCleaner.exe¶сТвИнјюЗеіэЦъАнОӘАэЈ¬ҙтҝӘёГИнјюЈ¬АыУГЧуІаөДАёДҝЦР[ПөНіҪшіМЗеАн]ІйҝҙөұЗ°ПөНіЖҪМЁПВЛщУРҪшіМПоДҝөДЛщФЪО»ЦГЈЁНјБщЈ©Ј¬

¶ФұИЙПКцөДПөНііЈУГҪшіМЈ¬Из·ўПЦЖдОДјюО»ЦГУРЛщТЖ¶ҜЈ¬ФтУҰБўјҙЧчіцІйЙұҙҰАнЈ¬»тҪ«ЖдІ»ДЬГчИ·өДҪшіМКдИлөҪёчҙуЛСЛчТэЗжЦРІйҝҙЖдҪб№ыЈ¬ҝЙөГЦӘөұЗ°өДҪшіМКЗ·сОҘ№жЎЈ

ұаХЯ°ҙЈәГж¶ФРОРОЙ«Й«өДПөНіҪшіМЈ¬НшГсЦ»ТӘ¶аФЪБфТвЈ¬ДЗГҙФЩҪЖ»«өДІЎ¶ҫДҫВнТІДСМУ»ЫСЫЈ¬ЖдЧоЦХҪ«ұ»ёПіцІЩЧчЖҪМЁЎЈ

Из№ыДъ·ЗіЈЖИЗРөДПлБЛҪвITБмУтЧоРВІъЖ·УлјјКхРЕПўЈ¬ДЗГҙ¶©ФДЦБ¶ҘНшјјКхУКјюҪ«КЗДъөДЧојСНҫҫ¶Ц®Т»ЎЈ