ЙЁТ»ЙЁ

·ЦПнОДХВөҪОўРЕ

ЙЁТ»ЙЁ

№ШЧў№Щ·Ҫ№«ЦЪәЕ

ЦБ¶ҘН·Мх

1ЎўТэСФ

VoIPЈЁVoiceoverIPЈ©НЁ№э¶ФУпТфРЕәЕҪшРРұаВлКэЧЦ»ҜЈ¬С№ЛхҙҰАніЙС№ЛхЦЎЈ¬И»әуЧӘ»»ОӘIPКэҫЭ°ьФЪIPНшВзЙПҙ«КдЈ¬ҙУ¶шНкіЙУпТфНЁ»°өДТөОсЎЈVoIPјјКхК№ОТГЗҝЙТФ»щУЪ»ҘБӘНшКөПЦөз»°ТөОсЎЈХвЦЦУпТфНЁ»°ТөОсөДКөПЦДЈКҪДЬМṩёь¶аөДјҜіЙ№ҰДЬЎўёьёЯөДНЁРЕҙшҝнТФј°ёьБй»оөД№ЬАнДЬБҰЈ¬ІўДЬ№»ПФЦшҪөөНіЙұҫЎЈҪьДкАҙЈ¬VoIPөГөҪБЛСёГН·ўХ№әН№г·әУҰУГЎЈ

ДҝЗ°Ј¬VoIPУРБҪЦЦіЈУГөДУҰУГІгҝШЦЖЈЁРЕБоЈ©РӯТйЈәH.323РӯТйәН»б»°іхКјРӯТйЈЁSIPЈ¬SessionInitiationProtocolЈ©ЎЈБҪХЯөДРЕБо№ҰДЬ»щұҫПаН¬Ј¬¶јКЗАыУГКөКұҙ«КдРӯТйЈЁRTPЈ¬Real-timeTransport ProtocolЈ©ҪшРРГҪМеҙ«КдЎЈSIPКЗУЙIETFМбіцөДТ»ёцФЪ»щУЪIPНшВзЦРКөПЦКөКұНЁРЕУҰУГөДТ»ёцУҰУГІгҝШЦЖРЕБоРӯТйЎЈH.323УЙITU-TМбіцЈ¬ЛьГиКцБЛФЪ·юОсЦКБҝОЮұЈЦӨөД·ЦЧйНшВзЦРМṩ¶аГҪМеНЁРЕТөОсөД¶аГҪМеНЁРЕПөНіЈ¬ЛьјМіРБЛНЁРЕБмУтҙ«НіөДјҜЦРЎў·ЦІгҝШЦЖөДЙијЖЛјПлЈ¬ФЪҙ«НіөзРЕНшВзПт»щУЪIPөДөзРЕНшВз№э¶ЙөД№эіМЦРЈ¬ҝЙТФАыУГФӯУРәЬ¶аЙиұёЈ¬ұЬГвБЛЧКФҙАЛ·СЎЈХэКЗХвР©·ҪГжөДМШөгЈ¬К№өГH.323ТСіЙОӘөзРЕФЛУӘЙМЎўРРТөІҝГЕЎўЖуТөҪЁЙиVoIPНшВз№г·әІЙУГөДРӯТй·Ҫ°ёЎЈұҫОДЦчТӘТФH.323ОӘАэАҙ·ЦОцәНМҪМЦVoIPНшВзөД°ІИ«ОКМвЎЈ

2Ўў»щУЪH.323өДVoIPПөНіјтҪй

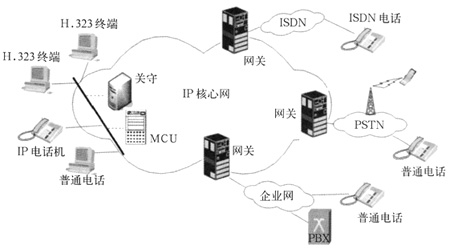

H.323ЖріхІўІ»КЗОӘVoIPЧЁГЕМбіцөДЈ¬ө«ТтОӘ·ЗіЈККәПөз»°өҪөз»°ҫӯУЙНш№ШөДХвЦЦVoIP№ӨЧч·ҪКҪЈ¬ЛщТФұ»Ҫи№эАҙЧчОӘVoIPөДұкЧјЎЈ»щУЪH.323өДVoIPНшВзПөНіНЁіЈ°ьАЁH.323ЦХ¶ЛЈЁИзPSTN»°»ъЎўPCЦХ¶ЛөИЈ©ЎўНш№ШЎў№ШКШЈЁgatekeeperЈ©әН¶аөгҝШЦЖөҘФӘЈЁMCUЈ©Ј¬ИзНј1ЛщКҫЎЈ

Нј1 »щУЪH.323VoIPНшВзМеПөКҫТвНј

Нј1ЦРЈ¬H.323VoIPНшВзөДёчКөМеөД№ҰДЬИзПВЎЈ

H.323ЦХ¶ЛКЗIPНшВзЦРДЬМṩКөКұЎўЛ«ПтНЁРЕөДҪЪөгЙиұёЈ¬ТІКЗТ»ЦЦЦХ¶ЛУГ»§ЙиұёЈ¬ҝЙТФәННш№ШЎў¶аөгҪУИлҝШЦЖөҘФӘҪшРР¶аГҪМеНЁРЕЎЈ

Нш№ШУГУЪБ¬ҪУH.323НшВзУл·ЗH.323НшВзЈЁИзISDNЈ¬POTSЈ©Ј¬Нш№ШНЁ№эЧӘ»»әфҪРҪЁБўәНКН·ЕРӯТйЈ¬АҙЧӘ»»БҪёцНшВзөДІ»Н¬ГҪМеёсКҪЎЈ

№ШКШЦчТӘёәФрөз»°әЕВләНIPөШЦ·Ц®јдөДЧӘ»»ЎЈЛьГЗ»№ёәФр№ЬАнҙшҝнІўМṩЦХ¶ЛөЗјЗәНИПЦӨ»ъЦЖЎЈН¬Кұ№ШКШ»№МṩБЛЦоИзәфҪРҙ«КдЎўәфҪРЧӘ·ўөИ·юОсЎЈ

MCUМṩ¶ФИэ·ҪЦХ¶ЛТФЙПөДөз»°»бТйөДЦ§іЦЎЈЛщУРІОУл»бТйөДЦХ¶ЛУлMCUҪЁБўТ»ёцБ¬ҪУЎЈMCU№ЬАн»бТйЧКФҙЈ¬УпТфЈЁКУЖөЈ©ұаВлЛг·ЁЈ¬»№ҝЙТФ№ЬАнГҪМеБчЎЈ

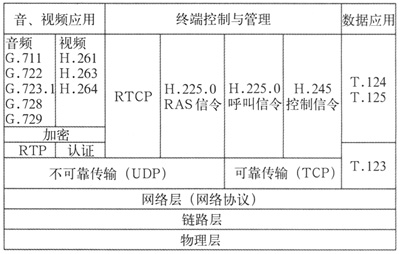

H.323РӯТйКЗТ»ёцЕУҙуөДРӯТйЧеЈ¬ЖдЦРУЦ°ьАЁРн¶аПа№ШөДЧУРӯТйЈ¬РОіЙБЛТ»ёцРӯТйХ»Ј¬ИзНј2ЛщКҫЎЈ

Нј2 H.323РӯТйХ»

ҙУНј2ҝЙТФҝҙөҪЈ¬H.225.0әНH.245КЗH.323ПөНіөДәЛРДРӯТйЎЈH.225.0ёәФрәфҪРҝШЦЖЈ¬ЦчТӘ°ьАЁБҪІҝ·ЦЈәәфҪРҪУДЙРЕБоЈЁRASЈ©әНәфҪРРЕБоРӯТйЎЈRASЦчТӘУГУЪҙ«ЛНЦХ¶ЛөЗјЗРЕПўЎўИПЦӨРЕПўәНәфҪРҙҰАнРЕПўЈ»әфҪРРЕБоРӯТй»щУЪQ.931¶шЦЖ¶ЁЈ¬ЦчТӘУГУЪНкіЙәфҪРҪЁБў№эіМЈ¬ТІіЈіЖОӘQ.931РЕБоЎЈH.245УГУЪГҪМеҝШЦЖЈ¬ЦчТӘКөПЦГҪМеБчНЁРЕРЕөАөДҪЁБўЎўО¬»ӨәНКН·ЕЎЈRTCPКЗГҪМеБчКөКұҙ«КдҝШЦЖРӯТйЈ¬RTPКЗГҪМеБчКөКұҙ«КдРӯТйЎЈГҪМеБч°ІИ«ҙ«КдҪ«К№УГH.245РЕөАЦРёшіцөДЛг·ЁУлГЬФҝҪшРРұаВлЎЈ

H.323ЦХ¶ЛЦ®јдҪЁБўНЁРЕ№ШПөНЁіЈЦҙРРЛДёцҝШЦЖ№эіМЈәRASЈ¬H.225.0әфҪРҝШЦЖЈЁQ.931РЕБоЈ©Ј¬Б¬ҪУҝШЦЖЈЁH.245Ј©ј°ГҪМеRTPРЕөАҪЁБўөД№эіМЎЈ

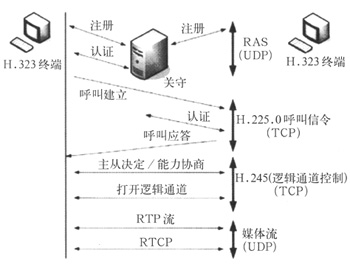

Нј3јтТӘГиКцБЛТ»ёц»щУЪH.323өДPC2PCөДVoIPәфҪРөДҪЁБў№эіМТФј°әфҪР№эіМЦРёчПа№ШРӯТйөДҝШЦЖЧчУГЎЈөұТ»ёцH.323ЦХ¶ЛПлТӘУлБнТ»ёц¶ЛөгҪЁБўәфҪРКұЈ¬КЧПИЈ¬Фҙ¶ЛөгК№УГRASРЕБоҙУТ»ёц№ШКШДЗАп»сөГРнҝЙЈ»И»әуЈ¬Фҙ¶ЛөгК№УГH.225.0әфҪРҝШЦЖЈЁQ.931РЕБоЈ©АҙҪЁБўУлДҝөД¶ЛөгөДНЁРЕЈ»ҪУЧЕЈ¬Фҙ¶ЛөгК№УГH.245Б¬ҪУҝШЦЖРЕБоУлДҝөД¶ЛөгРӯЙМГҪМеІОКэІўҪЁБўRTPРЕөАЈ»ЧоәуЈ¬БҪ¶ЛөгНЁ№эRTPРЕөАҪшРРГҪМеҙ«ЛНЎЈ

Нј3 H.323өДәфҪРҪЁБў№эіМУлРӯТйҝШЦЖ

3Ўў»щУЪH.323өДVoIP°ІИ«·ЦОц

3.1VoIPөД°ІИ«НюРІ

VoIPЧчОӘТ»ЦЦ¶аГҪМеНЁРЕ·юОсФЛРРФЪIPНшЙПЈ¬УпТф·ЦЧйКэҫЭ°ьКЗФЪIPНшЦРҙ«КдөДЈ¬УЙУЪIPНшВзөДҝӘ·ЕРФЎўҝЙ»сөГРФј°№гУтРФЈ¬ЛщУРФЪ»ҘБӘНшЦРҙжФЪөД°ІИ«ОКМвЈ¬VoIPПөНіН¬СщҙжФЪЎЈVoIPКЬөҪ¶а·ҪГжөД°ІИ«НюРІЈ¬ЦчТӘУРЈә

ЈЁ1Ј©DoS№Ҙ»чЈәDoSЈЁҫЬҫш·юОсЈ©№Ҙ»чКЗ°ьАЁИОәОөјЦВПөНіІ»ДЬХэіЈМṩ·юОсөД№Ҙ»чЈ¬Чо»щұҫөДDoS№Ҙ»чҫНКЗАыУГәПАнөД·юОсЖчЗлЗуАҙХјУГ№э¶аөД·юОсЧКФҙЈ¬ҙУ¶шК№әП·ЁУГ»§ОЮ·ЁөГөҪ·юОсөДПмУҰЎЈДҝЗ°Ј¬»щУЪH.323өДVoIPПөНіІЙУГБЛәЬ¶аҝӘ·Е¶ЛҝЪУГУЪәфҪРҪЁБўәНТөОсҙ«КдЎЈФЪәфҪРҪЁБў№эіМЦРЈ¬Из№ыГ»УРЧцәГИПЦӨ№ӨЧчЈ¬ҫНОӘDoS№Ҙ»чМṩБЛ»ъ»бЎЈ

ЈЁ2Ј©·юОсЗФИЎЈәТ»·ҪГжКЗЗФИЎәП·ЁУГ»§Йн·ЭЈ¬јЩГ°әП·ЁУГ»§Йн·ЭЈ¬АэИзНЁ№эНшВзЗФМэ·ҪКҪЗФИЎК№УГХЯIPөз»°өДөЗВјГЬВлҫНҝЙТФ»сөГК№УГХЛәЕөДИЁАыЎЈБнТ»·ҪГжКЗГ°ідәП·ЁөДНшВзҪЪөгҪшРРПаУҰөДЖЫЖӯЈ¬АэИзНЁ№эГ°ідәП·ЁөД№ШКШЈ¬ФЪЦХ¶ЛГ»УРҪшРР¶Ф№ШКШҪшРРИПЦӨөДЗйҝцПВЈ¬І»·Ё·ЦЧУ»сөГУГ»§өДөЗВјҝЪБоөИёцИЛРЕПўЎЈ

ЈЁ3Ј©РЕБоБчөДјаМэЈәУЙУЪH.323РЕБоөДҝӘ·ЕРФЈ¬ИОәОИЛҝЙТФНЁ№эНшВзјаМэөД·ҪКҪјаМэVoIPНЁРЕҪЁБў№эіМөДРЕБоБчЈ¬ҙУ¶ш¶сТвУГ»§ҝЙТФҪшРР¶ФРЕБоБчөДҙЫёДІўҝЙФміЙ»б»°ҪЩіЦЎўЦРјдИЛ№Ҙ»чЎўөз»°ёъЧЩөИәу№ыЎЈ

ЈЁ4Ј©ГҪМеБчөДјаМэЈә»щУЪH.323өДVoIPНЁРЕІЙУГRTP/RTCPЧчОӘУпТфРЕПўКөКұҙ«КдөДРӯТйЎЈУЙУЪРӯТйҫЯУРҝӘ·ЕРФөДМШөгЈ¬¶сТвУГ»§ҝЙТФНЁ№эНшВзјаМэЖчјаМэГҪМеБчЈ¬Из№ыҝЙТФАнҪвГҪМеБчДЪИЭјҙҝЙЖЖ»өГҪМеБчөД»ъГЬРФЎЈ

3.2VoIP°ІИ«ТӘЗу

ЙПКцVoIPПөНіҙжФЪөД°ІИ«ОКМвЈ¬КөјКЙПҫНКЗУЙРЕПўөДұЈГЬРФЎўНкХыРФЎўХжКөРФөГІ»өҪұЈЦӨәННЁРЕЦчМеөДИПЦӨІ»Чг¶шФміЙөДЎЈТӘЧцөҪVoIPНЁРЕөД°ІИ«Ј¬ҫНУҰёГјУЗҝ°ІИ«ҙлК©АҙұЈЦӨРЕПўөДұЈГЬРФЎўНкХыРФЎўХжКөРФәНКөПЦНЁРЕЦчМеөДИПЦӨТФј°НЁРЕКВјюөДІ»ҝЙ·сИПРФЎЈ

ИзНј3ЛщКҫЈ¬Т»ҙОVoIPНЁРЕ№эіМЦчТӘ°ьАЁ4ёцҪЧ¶ОЈ¬јҙRASРЕөАЎўH.225.0ЈЁQ.931Ј©РЕөАЎўH.245РЕөАәНГҪМеRTPРЕөАЛіРтҪЁБўөД№эіМЎЈЖдЦРЈ¬З°ИэёцКЗРЕБоРЕөАЈ¬ЧоәуТ»ёцКЗГҪМеҙ«КдРЕөАЎЈH.323°ІИ«РФІ»ҪцҪцТӘЗу¶ФRASЎўH.225.0ЈЁQ.931Ј©ЎўH.245өИәфҪРҪЁБў№эіМЦРөДРЕБоҪшРРұЈ»ӨЈ¬Н¬КұТІТӘЗу¶Ф¶аГҪМеКэҫЭБчұҫЙнҪшРРұЈ»ӨЈ¬·АЦ№»ъГЬРЕПўұ»ЗФИЎЎЈ

ТтҙЛЈ¬ТӘКөПЦ°ІИ«өДH.323VoIPТөОсЈ¬КЧПИТӘұЈЦӨЦХ¶Л»тMCUУл№ШКШЦ®јд°ІИ«ҙ«өЭRASПыПўЈ¬ТФНкіЙ°ІИ«ЧўІбЈ¬И·ұЈЦ»УРәП·ЁУГ»§ҝЙТФК№УГH.323ТөОсІўҪшРРПаУҰөДЧКФҙК№УГКЪИЁЈ¬Из№ъјКЎўіӨНҫТөОсКЪИЁөИЎЈ

ФЪұЈЦӨRAS°ІИ«»щҙЎЙПЈ¬ҪЁБўЖр°ІИ«өДәфҪРБ¬ҪУРЕөАЈЁH.225.0ЈЁQ.931Ј©РЕөАЈ©УләфҪРҝШЦЖЈЁH.245Ј©РЕөААҙұЈЦӨРЕБоБч°ІИ«Ј¬И»әуФЪҙЛ»щҙЎЙПЈ¬ОӘІЙУГRTPРӯТйөДКөКұГҪМеБчНЁРЕҪшРРјУГЬЛг·ЁУлГЬФҝРӯЙМЈ¬НкіЙГҪМеБчНЁРЕ»ъГЬРФЎЈ

4Ўў»щУЪH.323өДVoIP°ІИ«»ъЦЖј°Ҫвҫц·Ҫ°ё

ДҝЗ°Ј¬»щУЪH.323өДVoIPНшВзөД°ІИ«КөПЦЦчТӘУРБҪЦЦ°ІИ«»ъЦЖЎЈ

ЈЁ1Ј©ІЙУГНвІҝРӯТйөД°ІИ«»ъЦЖЈ¬ИзНЁ№эНшВзІг/ҙ«КдІг°ІИ«НЁөАЈЁИзIPSecЎўTLSөИ°ІИ«РӯТйЈ©Ј¬КөПЦH.323°ІИ«ұЈ»ӨЎЈ

ЈЁ2Ј©НЁ№э¶ФH.323РӯТйҙШЦРЛщЙжј°өҪөДРЕБоұҫЙнФцјУ°ІИ«»ъЦЖЈ¬КөПЦёчЦЦРЕөА°ІИ«ДЬБҰРӯЙМУл°ІИ«ұЈ»ӨЈ¬јҙЦЖ¶ЁЖдЧФЙнөД°ІИ«РӯТйЈ¬ИзH.323РӯТйөДH.235°ІИ«РӯТйЎЈ

ХвАпЦШөгҪйЙЬөЪ¶юЦЦ»ъЦЖЎЈ

H.323РӯТйҙШЦРУРТ»іЙФұH.235ЈЁУЦіЖОӘH.SecurityЈ©КЗёәФрЙн·ЭСйЦӨЎўКэҫЭНкХыРФәНГҪМеБчјУГЬЎЈH.235ҪЁТйОӘІ»МṩҝЙөЈұЈТөОсЦКБҝөД»щУЪ·ЦЧйНшВзөДH.323ПөНіТэИлБЛ°ІИ«»ъЦЖЎЈH.235НЖјцБЛёчЦЦПыПўөДБчіМЎўҪб№№ТФј°Лг·ЁЈ¬АҙұЈЦӨH.323ПөНіЦРРЕБоРЕөАЎўГҪМеҝШЦЖРЕөАәНГҪМеБчөД°ІИ«РФЎЈЛщІЙУГөД»ъЦЖЦчТӘУРЈә

ЈЁ1Ј©H.225әфҪРРЕБоРЕөАөДұЈГЬРиТӘІЙУГTLS»тIPSecЎЈ

ЈЁ2Ј©H.245ГҪМеҝШЦЖРЕөАөД°ІИ«ТІРиТӘұЈХПЈ¬ТФұгКөПЦГҪМеБчөД°ІИ«РФЎЈ¶ФУЪH.323ПөНіЈ¬ҝЙТФФЪH.225РЕБоРЕөАЦРҙ«өЭёчЦЦ°ІИ«Па№ШөДІОКэАҙКөПЦH.245РЕөАөД°ІИ«ЎЈ

ЈЁ3Ј©ГҪМеБчөДЧоіхГЬФҝІДБПөДҙ«өЭРиТӘНЁ№эH.245өДOpenLogicalChannel»тКЗЖдПмУҰПыПўЎЈөұҙҰАнБЛТ»¶ЁКэБҝөД°ьТФәуЈ¬РиТӘёь»»»б»°ГЬФҝЈ¬ХвКұәтК№УГH.245ЦРөДEncryptionUpdate CommandөИПыПўЎЈ

ЈЁ4Ј©ККУҰІ»Н¬өД°ІИ«РФТӘЗуЈ¬Ц§іЦ¶аЦЦГЬВлЛг·ЁЎЈОӘБЛКөПЦЦХ¶ЛЦ®јдөДҪ»»ҘјжИЭІЩЧчЈ¬ҝЙТФМṩ°ІИ«РФЎў·З°ІИ«РФ»мәП»·ҫіПВөДІЩЧч№жФтЈ¬ІўЦ§іЦЦХ¶ЛҫЯУРҫЎҝЙДЬ¶аөДУРР§ЎўЧЁУГөДјУГЬЛг·ЁДЬБҰЎЈ

H.235РӯТйМṩБЛКөПЦ°ІИ«РФөДБчіМЈ¬ЛьНЁ№эУлH.323РӯТйЧеЦРөДЖдЛыРӯТйҪ»»ҘАҙКөПЦH.323МеПөөД°ІИ«РФЈ¬ЖдҫЯМеКөПЦИзПВЎЈ

4.1Йн·ЭИПЦӨ°ІИ«ЈЁH.225.0ЈЁRASЈ©Ј©

H.235РӯТйЦРМṩБЛБҪАаИПЦӨ·ҪКҪЈә»щУЪ¶ФіЖјУГЬМеПөәН»щУЪ·З¶ФіЖјУГЬМеПөөДИПЦӨЎЈ»щУЪ¶ФіЖјУГЬМеПөөДИПЦӨ·ҪКҪЦРЈ¬іЈУГөДКЗАыУГУГ»§IDәНГЬВлөДОЁТ»РФЈ¬Ҫ«УГ»§ГЬВлЧчОӘРЕПўјУГЬөД¶ФіЖГЬФҝЈ¬ҪУКХ·ҪНЁ№эУГПаН¬өДГЬВлҪвГЬРЕПўАҙКөПЦ¶ФУГ»§өДИПЦӨЈ¬ТІҝЙТФУГЙўБРәҜКэ¶ФГЬВлҪшРРөҘПтЙўБРФЛЛгРОіЙ¶ФіЖГЬФҝҪшРРКэЧЦЗ©ГыЈ¬ҪУКХ·ҪНЁ№э¶ФКэЧЦЗ©ГыөДСйЦӨАҙКөПЦ¶ФУГ»§өДИПЦӨЎЈ»№УРТ»ЦЦ»щУЪ¶ФіЖјУГЬМеПөөДИПЦӨКЗАыУГDHЈЁDiffie-HellmanЈ©ГЬФҝҪ»»»Лг·ЁЈ¬НЁРЕЛ«·ҪёчЧФРОіЙТ»¶Ф№«/ЛҪГЬФҝЈ¬Ц»РиәН¶Ф·ҪҪ»»»№«ФҝЈ¬ҫӯ№эјЖЛгРОіЙТ»ёцПаН¬өДГЬФҝҪшРРИПЦӨЈ¬ФЪХвЦЦ·ҪКҪПВЈ¬Л«·ҪІ»РиТӘКВПИЙМ¶ЁТ»ёцГЬВлЈ¬ТІұЬГвБЛФЪНЁРЕЦРЦұҪУҙ«КдГЬФҝөД·зПХЎЈ»щУЪ·З¶ФіЖјУГЬМеПөөДИПЦӨНЁ№эКэЧЦЦӨКйөД№«Фҝ/ЛҪФҝ¶ФАҙҪшРРКэЧЦЗ©ГыәНИПЦӨЎЈХвЦЦ·ҪКҪРиТӘЦӨКй№ЬАнөДЦ§іЦЎЈ

H.235ЦРУГ»§ИПЦӨөДО»ЦГәЬБй»оЈ¬ҝЙТФФЪH.255.0әфҪРҪЁБў№эіМЦРЈ¬ТІҝЙТФФЪH.245әфҪРҝШЦЖ№эіМЦРКөПЦЈ¬»№ҝЙТФФЪIPSecЦРҪшРРЎЈҙЛНвЈ¬Из№ыПөНіҙжФЪRASРЕөАЈ¬ТІРиТӘФЪНш№ШәНЦХ¶ЛЦ®јдҪшРРөҘПт»тХЯЛ«ПтИПЦӨЎЈ

4.2әфҪРБ¬ҪУ°ІИ«ЈЁH.225.0ЈЁQ.931Ј©Ј©

әфҪРБ¬ҪУ°ІИ«Йжј°өҪ¶юёц·ҪГжЈәТ»КЗФЪҪУКХәфҪРЦ®З°Ј¬ТӘҪшРРИПЦӨЈ¬ТФұЈЦӨәфҪРҪЁБўУлБ¬ҪУРЕөА°ІИ«ЈЁИзH.225.0Ј©Ј»¶юКЗНЁ№э¶Ф¶ЛөгөДИПЦӨАҙҪшРРәфҪРКЪИЁЎЈ

әфҪРБ¬ҪУ°ІИ«ЦчТӘУРТФПВБҪЦЦ·Ҫ·ЁЎЈ

АыУГ¶АБўөД°ІИ«РӯТйКөПЦәфҪРБ¬ҪУ°ІИ«ЈәФЪҪ»»»әфҪРБ¬ҪУРЕБоПыПўЦ®З°Ј¬ҝЙТФНЁ№эФЪТ»ёц°ІИ«өДЦЪЛщЦЬЦӘ¶ЛҝЪЙПК№УГTLS»тIPSecЈ¬ұЈЦӨәфҪРРЕБоРЕөА°ІИ«ЎЈ

АыУГЦӨКйФЪІ»°ІИ«РЕөАЙПКөПЦ°ІИ«ИПЦӨәННкХыРФјмІйЈ¬ІўНЁ№э¶Ф°ІИ«ДЬБҰУлГЬФҝөДРӯЙМ»ъЦЖҪшРРА©Х№Ј¬ҝЙТФИ·¶ЁәуРшРЕөАөД°ІИ«ЎЈ

H.323НшВз°ІИ«ДЈКҪЈ¬ФЪҪ»»»әфҪРБ¬ҪУПыПўЦ®З°Ј¬јҙәфҪРБ¬ҪУРЕөАЈЁH.225.0Ј©УләфҪРҝШЦЖЈЁH.245Ј©РЕөАФЪөЪТ»ҙОПыПўҪ»»»ДЪЈ¬ҫНУҰИ·¶Ё°ІИ«өД»тІ»°ІИ«ДЈКҪЎЈ°ІИ«ДЈКҪКЗРӯЙМіцЛ«·Ҫ№ІН¬Ц§іЦөДЛг·ЁУлГЬФҝЈ¬ТФЦ§іЦГҪМеБчҙ«КдЈ»·З°ІИ«ДЈКҪКЗТФГчОДПыПўРОКҪҪшРРәуГжөДГҪМеБчҙ«КдЎЈ

4.3әфҪРҝШЦЖ°ІИ«ЈЁH.245Ј©

H.245әфҪРҝШЦЖРЕөАұҫЙнҝЙТФНЁ№эTLS»тIPSecҪшРРјУГЬЎЈH.245°ьә¬БЛ¶ФёчЦЦРЕөАјУГЬөДјУГЬЛг·ЁәНГЬФҝЈ¬ҝЙТФЙиЦГ¶ФГҪМеКэҫЭБчјУГЬөД¶аЦЦДЈКҪЎЈФЪH.245РЕБо№эіМЦРЈ¬ФЪДЬБҰРӯЙМҪЧ¶ОҪшРРЛ«·ҪөД°ІИ«ДЬБҰөДРӯЙМЈЁұИИзЦХ¶ЛҝЙТФҪУКХәН·ўЛНH.261КУЖөұаВлЈ©ЎЈФЪЦчҙУҫц¶ЁөДРЕБо№эіМЦРЙъіЙГҪМе»б»°ГЬФҝЎЈГЬФҝ·Ц·ўКЗФЪҙтҝӘВЯјӯНЁөАөД№эіМЦРКөПЦөДЈ¬ХвАпҝЙТФК№УГDHГЬФҝҪ»»»»ъЦЖЈ¬НЁ№эФЪOpenLogicalChannel/OpenLogical Channel AckөДҪ»»ҘКөПЦЎЈ

4.4ГҪМеРЕөА°ІИ«

ГҪМеБчК№УГH.245РЕөАЦРёшіцөДЛг·ЁУлГЬФҝАҙҪшРРјУГЬЎЈЦ»јУГЬRTPКэҫЭұЁөДёәәЙЎЈГҪМе»б»°ГЬФҝҝЙТФК№УГИэЦЦ»ъЦЖҪшРРұЈ»ӨЎЈИз№ыH.245РЕөАКЗ°ІИ«өДЈ¬»б»°ГЬФҝІ»РиТӘК©јУИОәОұЈ»ӨЈ»Из№ыH.245РЕөАКЗІ»°ІИ«өДЈ¬ҝЙТФК№УГЦӨКйЈЁЦӨКйТІҝЙТФУГФЪ°ІИ«H.245РЕөАЙПЈ©Ј¬АыУГЦӨКйДЪөД№«ФҝјУГЬГҪМе»б»°ГЬФҝЎЈГҪМеБчөДЧоіхГЬФҝІДБПөДҙ«өЭРиТӘНЁ№эH.245өДOpenLogicalChannel»тКЗЖдПмУҰПыПўЎЈөұҙҰАнБЛТ»¶ЁКэБҝөД°ьТФәуЈ¬РиТӘёь»»»б»°ГЬФҝЈ¬ХвКұәтК№УГH.245ЦРөДEncryptionUpdateәНEncryption Update RequestАҙНкіЙГЬФҝөДёьРВөДЎЈТ»ө©ёьРВБЛГЬФҝЈ¬RTPН·ІҝөДёәәЙАаРНҪ«ёДұдТФЦёіцК№УГРВөДГЬФҝЎЈГҪМеБчјУГЬҝЙТФК№УГDESЎўTriple DESЎўRC5өИјУГЬЛг·ЁЎЈ

4.5ГЬФҝ№ЬАн°ІИ«

H.323°ІИ«өДБҪёц»щұҫТӘЛШКЗјУГЬЛг·ЁәНГЬФҝ№ЬАнЎЈУЙУЪГЬВлПөНіөД·ҙёҙК№УГЈ¬ҪцҝҝјУГЬЛг·ЁТСДСТФұЈЦӨРЕПўөД°ІИ«БЛЎЈКВКөЙПЈ¬јУГЬРЕПўөД°ІИ«ҝЙҝҝЦчТӘТААөУЪГЬФҝПөНіЈ¬ГЬФҝКЗҝШЦЖјУГЬЛг·ЁәНҪвГЬЛг·ЁөД№ШјьРЕПўЈ¬ЛьөДІъЙъЎўҙ«КдЎўҙжҙўөИ№ӨЧчКЗК®·ЦЦШТӘөДЎЈH.323ГЬФҝ№ЬАнЦчТӘ°ьАЁRASГЬФҝ№ЬАнәНәфҪРБ¬ҪУГЬФҝ№ЬАнЎЈОӘБЛ°ІИ«ҙ«КдГЬФҝЈ¬ҝЙТФК№УГIPSec/SSLҪЁБўТ»ёц°ІИ«RAS»тәфҪРРЕБоРЕөАЈ¬»тФЪІ»°ІИ«өДГчОДРЕөАК№УГ№«ФҝјУГЬәНЦӨКйКөПЦЎЈ

5ЎўҪбКшУп

ҪьДкАҙЈ¬VoIPјјКхЖҫҪиҙшҝнҝнЎўҝӘ·ўЙэј¶ҝмЎўјЫёсөНөИУЕКЖЈ¬өГөҪБЛСёГН·ўХ№ЎЈУИЖд»щУЪH.323өДVoIPЈ¬јМіРБЛНЁРЕБмУтҙ«НіөДЙијЖЛјПлЈ¬ІўҝЙТФФЪҙ«НіөзРЕНшВзПт»щУЪIPөДөзРЕНшВз№э¶ЙөД№эіМЦРЈ¬ҝЙТФАыУГФӯУРәЬ¶аЙиұёЈ¬ұЬГвЧКФҙАЛ·СөДУЕКЖЈ¬ФЪОТ№ъөГөҪ№г·әУҰУГЎЈө«Н¬КұЈ¬ЛжЧЕVoIPөДҝмЛЩ·ўХ№Ј¬VoIPПөНіЛщҙжФЪөД°ІИ«ОКМвТІФҪАҙФҪКЬҙујТөД№ШЧўЎЈH.235РӯТйОӘH.323РӯТйМṩБЛұИҪПИ«ГжөД°ІИ«МеПөҪб№№Ј¬ОӘH.323өДЙн·ЭСйЦӨәНјУГЬМṩБЛ¶аЦЦ·Ҫ·ЁЎЈH.323VoIPЛщГжБЩөДТ»Р©°ІИ«ОКМвЈ¬КөјККЗIPНшВзЙПҙжФЪөДИфёЙ°ІИ«ОКМвөДСУРшЎЈЦ»ТӘәЬәГөШҪвҫцБЛIPНшВзөД°ІИ«ОКМвЈ¬Н¬КұЕдәПH.323ЧФЙнөДТ»Р©°ІИ«»ъЦЖЈ¬»щУЪH.323өДVoIPНшВзөД°ІИ«ОКМвІЕҝЙТФЧоЦХҪвҫцЎЈ

Из№ыДъ·ЗіЈЖИЗРөДПлБЛҪвITБмУтЧоРВІъЖ·УлјјКхРЕПўЈ¬ДЗГҙ¶©ФДЦБ¶ҘНшјјКхУКјюҪ«КЗДъөДЧојСНҫҫ¶Ц®Т»ЎЈ