ɨһɨ

�������µ���

ɨһɨ

��ע�ٷ����ں�

����ͷ��

���ߣ���ŵ�Ƽ���ԭ���� 2006��11��9��

�ؼ��֣�

�ڱ�ҳ�Ķ�ȫ��(��2ҳ)

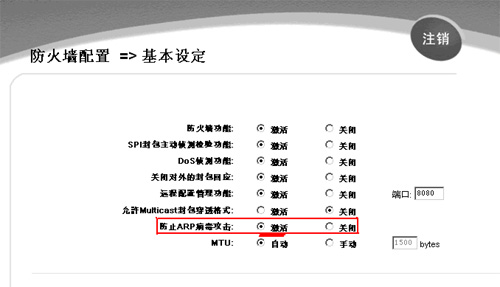

��������ڵ�����������ͬ���ķ���������Ӧ������IP�Լ�MAC��ַ���IP��MAC�����Ǵ˶�������������˵��ԣ����þͻ���ʧ�����Կ��Ѵ���������һ���������ļ����� �ڲ���ϵͳ���������棺

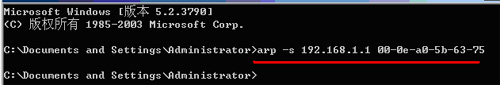

@echo off

arp -d

arp -s·����LAN IP ·����LAN MAC

�����Ѿ�����ARP������������Ҫ�ҵ�����Դ����������PC�ϲ���������ping������ʱ����DOS�´� arp �Ca�������ʾ�����ص�MAC��ַ�Ƿ��·������ʵ��MAC��ͬ������� �ǣ���������MAC��ַ����Ӧ��PC����̨PC���ǹ���Դ��

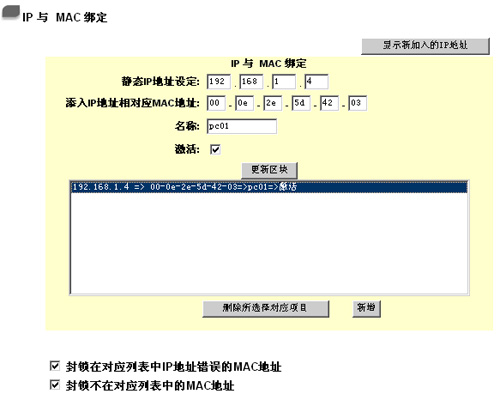

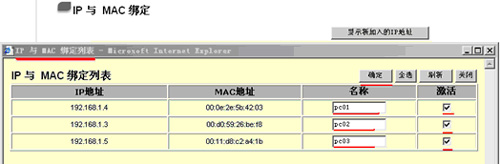

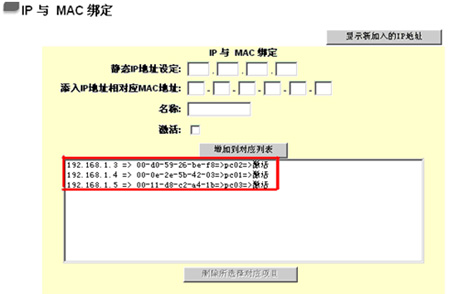

�����ʾ�¼����IP��ַ��IP��MAC���б����������������ơ��͡�����ϡ��̡�ѡ���������Ͻǵ�ȷ������ͼ5��

��ʱ������ѡ��ͻ������IP��MAC���б������ͼ5�ٵ����ȷ��/Apply������ɡ�

��ŵ�Ƽ�����ʦ����ͨ��һЩ�ֶ�����һ������ARP�Ĺ�����

�ܽ�

����ͨ�������ۺϵķ��������ARP������������֮��Ч�ġ���ȻARP�����汾���ϸ��¡���������������ҵ�û������ɲ��ϴ����µij����Σ������������ܹ���ǰ�ܹ���ǰ���� ���ι���������ARP��Σ������ٵ���С�ij̶ȡ�

�����α༭:���㶫��

������dz����е����˽�IT�������²�Ʒ�뼼����Ϣ����ô���������������ʼ������������;��֮һ��