Check Point在 Google Play 商店应用中发现了危险恶意软件植入程序

近日Check Point Research 发现一种新型植入程序正通过 Google Play 官方商店中的 9 款Android 应用进行传播。该恶意软件允许攻击者获取受害者金融账户的访问权限,并完全控制其手机。在收到 Check Point 软件技术公司的通知后,Google 从 Google Play 商店中删除了这些应用。

Check Point的调查结果

Check Point Research (CPR) 最近发现了一种通过 Google Play 商店传播的新植入程序。这一名为 Clast82 的植入程序能够逃避 Google Play Protect 的检测,成功渡过评估期,并将从非恶意有效负载中删除的有效负载更改为 AlienBot Banker 和 MRAT。

AlienBot 恶意软件家族是一种针对 Android 设备的恶意软件即服务 (MaaS),它允许远程攻击者将恶意代码注入合法的金融应用中。攻击者能够获得对受害者账户的访问权限,并最终完全控制其设备。在控制设备后,攻击者便可控制某些功能,就像他们实际持有设备一样,例如将新应用安装至设备,甚至使用 TeamViewer 进行远程控制。

Check Point Research 向 Android 安全团队报告了其调查结果后,Google 确认所有 Clast82 应用均已从 Google Play 商店中删除。

在 Google Play 上执行 Clast82 评估期间,从 Firebase C&C 发送的配置包含一个“enable”参数。根据参数的值,恶意软件将“决定”是否触发恶意行为。这一参数被设置为“false”,并仅当 Google 在 Google Play 上发布了 Clast82 恶意软件后才会更改为“true”。

该恶意软件能够设法逃避检测,这证明了为何需要采用移动安全解决方案的重要性。仅在评估期间扫描应用还远远不够,因为攻击者将会利用第三方工具更改应用行为。由于 Clast82 植入的有效负载并非来自 Google Play,因此在提交审查之前对应用进行扫描实际上无法阻止恶意有效负载的安装。Check Point 近期推出的Harmony Mobile (原名为 SandBlast Mobile)提供了广泛的功能,它们易于部署、管理和扩展,可为移动员工提供全面保护。Harmony Mobile 能够有效防御所有移动攻击向量,既能监控设备本身又可通过应用不断扫描网络连接,从而能够检测并抵御此类威胁。

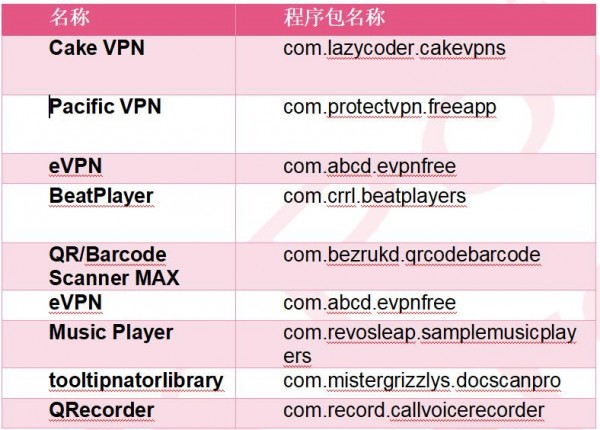

附表:恶意植入程序:

来源:业界供稿

好文章,需要你的鼓励

让自动驾驶AI学会“聚焦重点“,速度提升7倍却更加安全

来自北京大学多媒体信息处理国家重点实验室和小鹏汽车的研究团队发布了一项重要研究成果,提出了一种名为FastDriveVLA的创新框架,让自动驾驶AI能够像人类司机一样,学会在纷繁复杂的道路场景中快速识别并聚焦于真正重要的视觉信息。

清华团队让机器学会“透视眼“:用视频AI破解透明物体深度估计难题

清华团队开发DKT模型,利用视频扩散AI技术成功解决透明物体深度估计难题。该研究创建了首个透明物体视频数据集TransPhy3D,通过改造预训练视频生成模型,实现了准确的透明物体深度和法向量估计。在机器人抓取实验中,DKT将成功率提升至73%,为智能系统处理复杂视觉场景开辟新路径。

TechCrunch创业战场大赛消费和教育科技领域26强公司榜单

TechCrunch年度创业战场大赛从数千份申请中筛选出200强,其中20强进入决赛角逐10万美元大奖。本次消费科技和教育科技领域共有26家公司入选,涵盖无障碍出行、AI视频制作、服装租赁、护肤推荐、纹身预约等创新应用,以及AI语言学习、个性化数学教育、职场沟通培训等教育科技解决方案,展现了科技创新在日常生活和教育领域的广泛应用前景。

ByteDance推出全新混合专家模型训练法:让AI专家团队各司其职,大幅提升大语言模型性能

字节跳动研究团队提出了专家-路由器耦合损失方法,解决混合专家模型中路由器无法准确理解专家能力的问题。该方法通过让每个专家对其代表性任务产生最强响应,同时确保代表性任务在对应专家处获得最佳处理,建立了专家与路由器的紧密联系。实验表明该方法显著提升了从30亿到150亿参数模型的性能,训练开销仅增加0.2%-0.8%,为混合专家模型优化提供了高效实用的解决方案。

缓解电动汽车里程焦虑:简单AI模型如何预测充电桩可用性

Titans + MIRAS:让AI拥有长期记忆能力

Gemini为STOC 2026大会理论计算机科学家提供自动化反馈

夸克AI眼镜持续升级:首次OTA,支持89种语言翻译

让自动驾驶AI学会“聚焦重点",速度提升7倍却更加安全

TechCrunch创业战场大赛消费和教育科技领域26强公司榜单

新Mac开箱必备:完美工作桌面升级指南

如何使用ChatGPT新增应用集成功能

谷歌地图AI工具让节日和新年出行规划变得轻松便捷

2025年七大IT灾难回顾

openGauss熊伟:oGRAC+超节点,AI数据库的下一个五年

R语言重获关注 Tiobe编程语言排行榜重返前十

Check Point:以AI技术赋能云端交付平台化安全解决方案

Check Point 推出全新 SaaS 威胁防御解决方案

IBM 年度 X-Force 报告:网络犯罪分子越来越多地利用合法用户身份

Check Point:2024年,企业应积极推进行云安全变革

Check Point推出 ThreatCloud Graph:从多维视角评估网络安全态势

Check Point:网络安全发展历史大事记

Check Point+七云网络 强强共建SD-WAN安全

沃尔玛成为 2023 年第三季度网络钓鱼诈骗中最常被冒充的品牌

服务出海 Check Point全面防御内外威胁

Check Point 软件技术公司通过全新安全托管功能增强了 Infinity 全球服务