Veilid:一种安全可屏蔽监控的点对点应用程序网络

DEF CON信息安全超级乐队“死牛教”发布了Veilid(发音为vay-lid),这是一个开源项目,应用程序可以使用它以点对点的去中心化方式连接客户端并传输信息。

这里的想法是,移动、桌面、Web和无头应用程序可以在互联网上私密安全地找到彼此并进行交流,而无需经过集中且通常由公司拥有的系统。Veilid为应用程序开发人员提供了代码,以便他们的客户端可以加入并在点对点社区中进行通信。

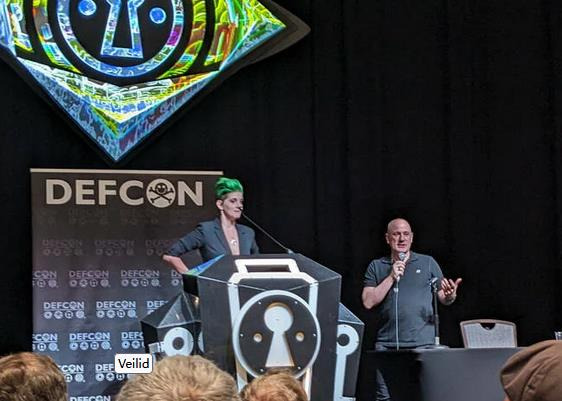

在DEF CON演示中,Katelyn "medus4" Bowden和Christien "DilDog" Rioux介绍了该项目的技术细节,该项目显然花费了三年时间进行开发。

该系统主要使用Rust编写,还使用了一些Dart和Python,它借鉴了Tor匿名服务和点对点的星际文件系统(IPFS)的一些特点。如果一个设备上的应用程序通过Veilid连接到另一个应用程序,那么任何一方都不应该能够从该连接中了解到对方的IP地址或位置,这对于隐私来说是有益的。应用程序制造商也无法获得这些信息。

Veilid的设计文档和源代码,根据Mozilla公共许可证第2.0版提供。

“IPFS的设计并不考虑隐私问题,”Rioux告诉DEF CON的观众。“Tor考虑了隐私问题,但它并没有考虑性能。当NSA运行100个[Tor]出口节点时,它可能会失败。”

与Tor不同,Veilid不运行出口节点。Veilid网络中的每个节点都是平等的,如果NSA想要像对Tor用户那样监视Veilid用户,联邦机构将不得不监视整个网络,希望这对于“无此机构”来说是不可行的。Rioux将其描述为“就像Tor和IPFS发生了关系,产生了这个东西”。

Bowden补充道:“这里的可能性是无限的。所有的应用程序都是平等的,我们的强大程度取决于最弱的节点,而每个节点都是平等的。我们希望每个人都能在此基础上构建。”

使用核心Veilid库的每个应用程序副本都充当网络节点,它可以与其他节点进行通信,并使用256位公钥作为ID号。没有特殊节点,也没有单点故障。该项目支持Linux、macOS、Windows、Android、iOS和Web应用程序。

Veilid可以通过UDP和TCP进行通信,连接经过身份验证、时间戳、强大的端到端加密和数字签名,以防止窃听、篡改和冒充。所涉及的密码学被称为VLD0,并使用了已建立的算法,因为该项目不想冒险引入“自己的算法”的弱点,Rioux说。

这意味着加密使用XChaCha20-Poly1305,公私钥身份验证和签名使用椭圆曲线25519,DH密钥交换使用x25519,密码哈希使用BLAKE3,密码哈希生成使用Argon2。如果需要,这些机制可以被更强大的机制替换。

Veilid通过加密写入本地存储的文件,并为开发人员提供了加密表存储API。用于加密设备数据的密钥可以受到密码保护。

Bowden说:“该系统意味着没有IP地址、没有跟踪、没有数据收集和没有追踪-这是人们将你的互联网使用货币化的最大方式。”

Bowden继续说:“亿万富翁们图将这些连接货币化,很多人都上当了。我们必须确保这是可用的。”希望应用程序将包括Veilid并使用它进行通信,以便用户可以在不了解所有上述技术细节的情况下从网络中受益:它应该对他们来说只是起作用的。

为了展示该系统的功能,团队构建了一个基于Veilid的安全即时通讯应用程序,类似于Signal,名为VeilidChat,使用了Flutter框架。还需要更多的应用程序。

如果Veilid大规模推广,可能会对监控资本主义经济造成重大冲击。尽管此前尝试过,但结果好坏参半,不过“死牛教”以高效完成任务而闻名。

好文章,需要你的鼓励

大众汽车推进平价电动车战略,两款新车率先下线

大众汽车旗下ID. Polo与Cupra Raval已在西班牙马托雷尔工厂正式下线投产。两款车型起售价分别为24,995欧元和26,000欧元,均基于MEB+平台打造,搭载37kWh或52kWh电池组,续航里程最高可达454公里。这是大众"电动城市车家族"系列的首批产品,预计今年夏末秋初开始交付。大众集团通过跨品牌资源整合,实现约6亿欧元的成本节约,后续还将推出ID. Cross等新成员。

当AI机器人“自信地“撞向墙壁:STATE16研究院揭示物理AI系统中那些无声无息的致命错误

STATE16研究院这篇综述发现,物理AI系统存在"静默失效"风险——AI以高度自信执行基于错误世界信息的动作,却不触发任何报警,并提出在AI输出与物理执行之间建立独立授权层的框架。

三星Health应用迎来AI升级,Galaxy Watch 9发布前夕更新提前揭晓

三星宣布将于6月8日起为Samsung Health应用推出重磅功能更新,赶在Galaxy Watch 9传闻发布之前落地。新版本将引入多项AI驱动的生物特征分析功能,包括:综合心率、血氧、皮肤温度等数据的每日活力评分(Vitals)、结合体成分数据评估长期心脏健康的心脏健康评分、优化训练强度的每日有氧负荷追踪,以及横向对比用户群体的健身指数。此外,应用界面将重新划分为睡眠、营养、活动、正念和体征五大板块,并新增抗氧化指数、年龄指数和听力保护等个性化功能。

当AI学会“边干边学“:UIUC与微软联合打造的网页智能体训练新范式

UIUC与微软联合研发的OpenWebRL框架让4B小模型仅凭400条初始数据,通过在真实网站上边做边学的强化学习方式,在网页智能体基准上超越了用27万条数据训练的竞争对手。

三星Health应用迎来AI升级,Galaxy Watch 9发布前夕更新提前揭晓

Meta智能眼镜被曝含"人脸识别"追踪代码,隐私风险引发警示

Gemini企业智能体平台的智能体RAG如何实现可靠响应

麻省理工学院AI与计算研讨会:技术进步中不可或缺的人文因素

亚马逊全新数据中心路由架构降低AWS网络能耗40%

iOS 27即将发布,多款iPhone应用将迎来全新设计升级

连接性已成为与计算和存储同等重要的AI基础设施核心要素

开发者仍在等待Meta最新AI模型的API访问权限

迈向Token经济时代,F5以“AI赋能交付”筑基智能新生态

米拉·穆拉提重返公众视野,谨慎发声

特斯拉疑似删除FSD证据,卡特彼勒加速电动化布局,高压系统技术培训刻不容缓

智能体网络流量首超真人访问,"死亡互联网"理论引发新争议

NHS 医护人员对卫生服务网络安全措施缺乏信心

薄弱的网络防御正在暴露关键基础设施的风险 - 企业如何主动防范精明的攻击者以保护我们所有人

数千个已私有化的 GitHub 代码库仍可通过 Copilot 访问

Check Point 联合创始人谈 AI、量子计算和独立性

Versa 声称重新定义企业级 SASE

告别分享个人手机号的烦恼:Surfshark 虚拟号码服务全新上线

苹果目前仅能检测出一半被感染 Pegasus 间谍软件的 iPhone

网络监测中心设立"飓风等级制"评估网络攻击损失

Deepwatch 收购安全情报公司 Dassana,加强 AI 驱动的网络安全防御能力

AI 驱动的关键基础设施网络安全创企 Dream 以 11 亿美元估值融资 1 亿美元