处于网络攻击重灾区的金融行业应当如何自保 原创

金融服务业已经成为网络攻击的首要目标,是遭遇安全事件和数据泄露最多的行业之一。据2022年Verizon数据泄露调查报告统计,金融服务业数据泄露的平均成本为570万美元,而排在金融业风险排行榜的首要风险就是网络风险。

十月份,著名网络安全技术厂商派拓网络大中华区总裁陈文俊先生、大中华区技术总监耿强先生就金融行业如何成为网络攻击重灾区的成因以及派拓网络通过何种技术手段守护企业数据安全向我们进行了详尽的介绍。

派拓网络大中华区总裁 陈文俊先生

派拓网络大中华区技术总监 耿强先生

金融行业成为网络攻击重灾区的成因

在金融服务业一直是网络犯罪分子追逐巨额利润的主要目标。如今,整个金融服务业在向数字化的方向转型。当疫情来临之后,人员开始移动化,金融业开始远程办公、居家办公,或者随时随地办公。当企业习惯居家办公、混合办公以后,办公室的空间不需要那么大,但可能需要增加更多协同工作的环境。企业在数字化转型的时候,也开始使用一些公有云的服务,跟客户的沟通类型也在发生转变。以前客户会到分行里办理业务,现在数字化转型,客户更注重体验和互动。比如利用手机银行APP来加深跟客户的互动和体验。因此,网络业务的数据量在不断爆发、迅猛增长。

如此庞大的金融资产和数据资产,自然会引起网络犯罪分子的觊觎,金融服务业受到攻击后,黑客能够比较容易地获得更多的利益,因此金融行业成为遭遇安全事件和数据泄露最多的行业。

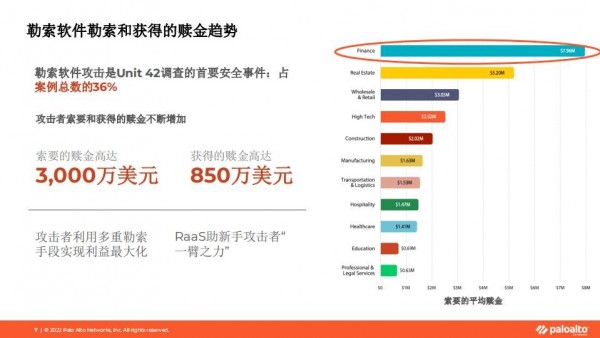

Unit42最近发布的网络攻击报告中,金融、专业服务和法律、制造、医疗、高科技、批发、零售,这些行业占攻击总数的60%,金融行业受到的影响最大。攻击者知道他们有大量的敏感数据,造成的影响也比较大,能够较为容易地得到较高的回报,因此受到攻击的平均数量也最多,会有针对性地对这些行业进行攻击。攻击中最多的是勒索软件攻击,从统计数据来看,勒索攻击通过多重手段实现,在Unit42的调查里是首要安全事件,占所有案件种类的36%,通过勒索软件攻击索要的赎金金额高达3,000万美元,获得赎金高达850万美元。

三大目标、五大平台派拓网络助力金融数字化转型之路

为了协助企业更加安全的实现数字化转型,派拓网络树立了网络安全转型、云原生安全、安全运营三大安全目标。

网络安全方面:将派拓网络硬件成功经验扩展到软件和SASE,扩大云安全堆栈规模协助企业建立弹性的网络安全架构。

云原生安全方面:将合规、容器和微分段功能相结合,推出综合云安全平台。

安全运营方面:以先进技术建立XDR类别,提供全球领先的自动化和修复措施,扩展对整个攻击面的可见性。

在这三大安全目标的基础上,派拓网络向金融等数字化转型用户提供出以网络安全、云安全、端点安全为核心支柱,这三大平台协同工作、互相沟通,更好、更紧密地发掘潜在威胁。再加上零信任部署,帮助企业防御不同的威胁攻击,继而提高黑客攻击的成本。并通过自动化安全运营和安全情报与事件响应为之相配合,共同构建出下一代网络安全平台。

在网络安全中,派拓网络以下一代防火墙为主体,无论在硬件、软件、虚拟化、容器环境,都会实现网络安全保护。在云端,派拓网络可以通过云端交付使得防火墙即服务的形式变得越来越普遍。其中有一个数据,在未来三年80%的客户都会走向防火墙即服务,它让企业客户的居家办公、远程办公能够更容易、更方便、更灵活、更安全地连接到企业内网、数据中心、访问应用这些方面。

在云端安全中,云上很多业务都已经容器化。但容器是一种开源形式,从设计上根本没有对安全做很多考量,反而需要在这个上面帮助客户在云原生的架构上、云原生的网络上面做安全防护,包括合规、容器上的安全。

在云端和虚拟化环境上同样也需要零信任,需要以微分段的形式,针对无服务器和他们之间的运算做相对应的防护。因此,派拓网络可以协助用户从端点安全延伸到整个数据中心上面的安全运营,提供更好的安全编排,更好地进行检测,在网络上实现进一步分析,做相对应的关联,发现很多潜在的问题。

此外,派拓网络还有专业团队提供威胁情报,通过派拓网络在全球超过九万个客户企业每天遇到不同级别的威胁入侵情报分析,进而做出相对应的事件响应,再配合客户的SOC,从自动化运营上,降低整体客户运营成本。

永不信任,持续验证的安全愿景

派拓网络愿景是协助企业实现零信任安全管理。简而言之就是:永不信任,持续验证。

在网络世界虚拟化的环境里,要持续去验证。其中有三个基本元素:用户、应用和设备,特别是网络上太多不同的设备,包括一些IoT设备,要不断进行验证,才能做到零信任的第一步。

为此派拓网络有五个步骤,分别是定义保护对象与范畴、掌握通讯与数据流、基于保护区域构建隔离网络、建立零信任安全管理政策、有效率地监控及运维。通过这五个步骤可以帮助客户更好地在网络上做相对应的部署,帮助客户解决相对应的安全问题,提高整个安全级别,增加黑客入侵的成本。

例如对整个访问来讲,需要最小权限管理,每个用户是哪个部门、是什么用户,只能访问相对应的数据,减少黑客入侵和应用漏洞带来的影响。并通过不断地持续验证,了解用户登录网络状态,查看是否可以去到任何网段、访问任何应用,杜绝安全漏洞。这样才可以对保护的对象、保护的范畴、有哪些关键资产、用户,实现可视化管理。

同样,在数据流上做相对应的保护,数据流的资产越清楚,越能降低黑客入侵层面上的风险,在隔离网段上,各个厂商都在讲其中一个重要的微分段步骤,基于前面的可视化,去制定相对应的安全策略,但有一个基本原则,以最小权限为基础和原则,从内到外、从小到大的对应应用、核心资产,去建立相对应的策略。

最后,监控和维护,在整理整个运维的时候还需要监控做进一步分析,这样会发现一些潜在问题,再改善和优化之前安全的策略。

基于上述安全策略,派拓网络协助某大银行通过零信任规划,解决他们面临的安全问题。在这个商业银行的开发测试数据中心,过去通过四层防火墙进行安全防护,但由于业务应用过多,应用环境复杂,四层防火墙出现稳定性问题,同时频繁遭受外界攻击。为此派拓网络协助用户实现下一代防火墙部署,并对整个网络架构进行可视化优化,帮助客户优化了整体安全策略,从而省去50%的策略,提高整体效率,避免以前人为的错误或者做法。如今该商业银行安全团队可以在运维平台上利用大数据分析,管理API交付,并加强不同的安全策略,抵挡黑客的入侵,加强了多种威胁下的整体安全防护能力。

好文章,需要你的鼓励

Inbolt将在Automate展会发布视觉驱动机器人编程新功能

机器人智能公司Inbolt将于2026年6月在芝加哥Automate展会上发布两项新能力:Inbolt机器人编程功能和扩展版机器人控制模块。新功能可让工程师直接基于CAD模型构建程序,结合视觉模型实时定位实体零件并自动调整运动路径,彻底消除传统调试中耗时数周的手动示教环节。此次更新还将原生支持安川机器人,使平台覆盖品牌扩展至六个。

浙江大学团队研发:AI机器人能否像人一样“找准角度“拍出同款照片?

浙江大学团队提出目标视角复现任务(TVR),测试AI主动导航至指定视角的能力,最强模型成功率仅12%,人类达93%,并验证了视觉示范学习与多轮强化学习的提升路径。

笔记本电脑深度清洁指南:内外兼修焕然一新

本文提供了一套完整的笔记本电脑深度清洁方案。硬件方面,介绍了如何用温和洗涤剂清洁机身、用微纤维布擦拭屏幕、用压缩空气清理键盘及清洁充电线的正确方法。软件方面,建议及时更新操作系统与驱动程序,删除冗余文件与临时下载内容,并通过开启Windows Storage Sense功能实现自动清理,同时将剩余文件整理归类,保持系统整洁高效运行。

香港城市大学与快手团队联手:让AI“导演“教会视频生成模型真正“思考“

这项研究提出"VLM即教师"框架,让视觉语言模型在视频生成推理时充当实时监考官,通过可微分奖励信号在线优化轻量LoRA模块,平均提升视频推理性能16.7分。

AI驱动网络犯罪数量飙升,勒索软件受害者年增389%:Fortinet 发布2026年全球威胁态势研究报告

Inbolt将在Automate展会发布视觉驱动机器人编程新功能

笔记本电脑深度清洁指南:内外兼修焕然一新

加利福尼亚州城市通过全美首个由选民投票决定的数据中心禁令

柴油替代方案:AI数据中心如何利用燃气引擎与蒸汽涡轮供电

AI定义汽车时代,车载以太网可靠性面临全新挑战

安全算法的持续更新正变得愈发困难

轨道数据中心本质上是功能强化的卫星

Infineon Live Lab正式发布:全球首个实时云端实体硬件评估平台

Serve Robotics携手NoScrubs,自主配送机器人跨界拓展洗衣服务

Workr Robotics CEO:工业机器人自动化应按小时付费

专访CreateMe CEO:从缝纫到粘合,实体AI如何重塑服装制造

NHS 医护人员对卫生服务网络安全措施缺乏信心

薄弱的网络防御正在暴露关键基础设施的风险 - 企业如何主动防范精明的攻击者以保护我们所有人

数千个已私有化的 GitHub 代码库仍可通过 Copilot 访问

Check Point 联合创始人谈 AI、量子计算和独立性

Versa 声称重新定义企业级 SASE

告别分享个人手机号的烦恼:Surfshark 虚拟号码服务全新上线

苹果目前仅能检测出一半被感染 Pegasus 间谍软件的 iPhone

网络监测中心设立"飓风等级制"评估网络攻击损失

Deepwatch 收购安全情报公司 Dassana,加强 AI 驱动的网络安全防御能力

AI 驱动的关键基础设施网络安全创企 Dream 以 11 亿美元估值融资 1 亿美元