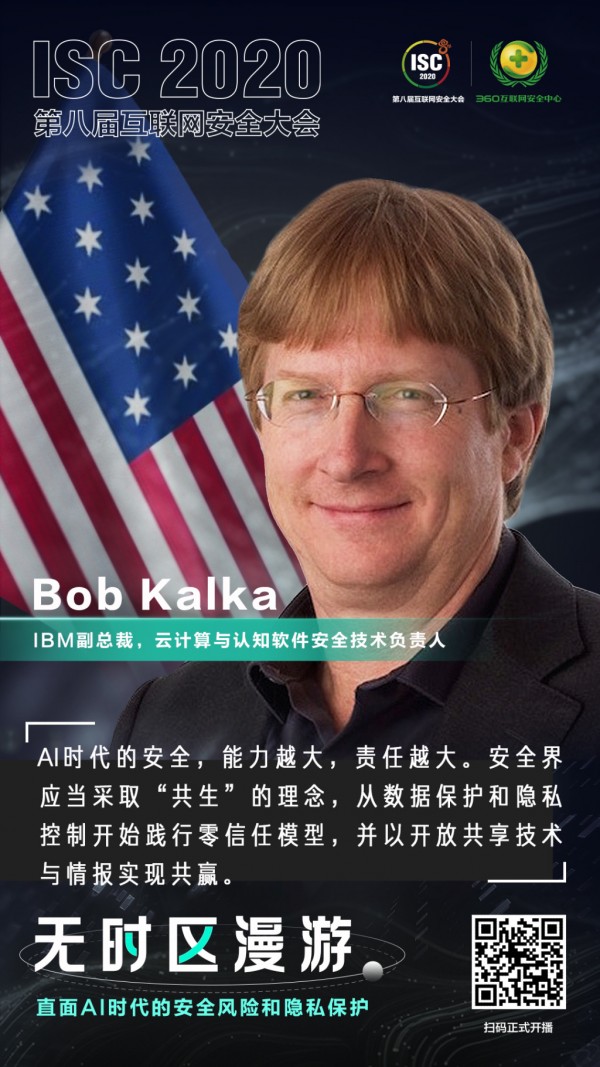

IBM Security全球副总裁:AI时代的安全——能力越大,责任越大 原创

AI、大数据等新技术应用到安全领域之后,给安全带来了新的思路,比如主动安全、零信任安全等等,但同时这些技术也会被攻击者所利用。IBM Security全球副总裁Bob Kalka在本届互联网安全大会(ISC 2020)中,向我们介绍了在即将到来的智能时代,要通过何种思路来应对未来智能安全环境中新攻击手段与态势。

Bob Kalka 是IBM Security的全球副总裁,负责管理IBM Security全球的技术人员。在其31年的职业生涯中,有26年是在帮助IBM发展安全业务。本文为Bob Kalka的观点。

智能安全的信任和透明

智能安全是一个非常好的概念,它引申了关于AI在安全领域的讨论。在IBM,我们采用的是信任和透明原则。AI、以及其他新技术的开发和部署,都要遵守这样的原则。而且我们鼓励所有技术公司,都应采用类似的原则。

信任和透明原则有三个核心:

一、AI的目的是增强,而不是取代人类的智慧。

首先,我们更倾向于把AI说成增强智能,因为如果称之为人工智能的话,人们会认为机器人将会取代一些职业。在这一领域,IBM以Watson等为代表的AI研究,已经有数十年的历史了。但我们并没有发现一些职业已经被取代,AI只是帮助人们更好的完成自己的工作。

其次,数据和洞察属于其创造者。客户不一定要放弃对自己数据的所有权。显然,在这一点中,隐私尤其重要。

第三,包括AI系统在内的新技术,必须透明且能被人理解。IBM采用了信任和透明的原则,这对于先进的技术研发非常重要。

人工智能 能力越大,责任越大

如何把AI应用在正确的地方,在这里又有三个关键点:

第一关键点:AI发展的好,随之而来的就是责任。

第二关键点:我们应该把AI应用在合理的地方,比如网络安全中威胁情报的获取、分析和应用。威胁情报的来源可能有数百万个,而只有约20%的来源是在网上有收录和可搜索的。

如何才能进行有效的威胁调查?今天大多数人的做法,是对这20%的数据进行手动搜索。大约在四年半之前 IBM就开始训练Watson来获取、分析和应用威胁情报。现在我们存储的威胁来源数量已经超过了一百万。

有时候IBM的客户四五秒就可以查到想要的来源,Watson会告诉你:

“我认为这个应当是需要引起你注意的威胁:

准确率大约为……、

这是我导出这一结论所用的XX个来源、

如果想查看详情,可以点击这里……”

这种能力,Watson的网络安全能力是和IBM的 QRadar平台互通的,这完全不同于IBM的竞争对手。有一个客户说,通过应用AI,他们的威胁调查快了60倍。

AI攻击 全新的威胁形态

很显然,攻击者群体也想利用AI,我们必须专注于保护AI模型本身。

这里也有三点:

第一点:我们已经看到攻击者在利用AI进行攻击。AI让他们获得了巨大的回报,所以我们必须采取预防措施。

第二点:攻击者会攻击AI模型,他们会一点一点的、不断的把错误信息注入到模型当中,最终模型可能会出错而给出错误的答案。不过这些技巧都被IBM的平台一览无余,能够完全知晓。

第三点:对模型本身的盗取。显然,如果你偷了别人的模型,你可以用他的AI。因此,IBM花费了大量的时间和精力,来确保这些问题或任何问题都不会发生。

“零信任”的数据与隐私防控

“零信任”其实这是一个很广泛的话题,但我觉得我们必须要采用信任和透明原则。IBM希望所有的公司都如此,在正确的地方使用AI,因为只有在正确的地方,AI才能对增强人类智慧产生深远的影响。最后,你必须要保护你的系统。

我想正确的理念是“共生”,任何没有被数据保护和隐私控制的应用,就像不穿外套走入寒冬一样。

我去过中国很多次,记得有一次冬天,第一次去北京的长城,如果不穿外套出门,我估计挺不过15分钟。网络安全也是如此,这就是为什么零信任模型受到了极大的欢迎。因为零信任模型,既注重数据保护,比如IBM的Guardium工具所做的;也注重身份管理,如谁能有权查看、以及有哪些操作权限,比如IBM Verify工具所做的。

所以“零信任”现在发展的很快,因为我们必须做好数据保护和隐私控制。当然,这个话题业界已经讨论的够多的了,因为显然世界各地的监管一直都很聚焦,很关注这两种控制。现在客户也希望在这里能得到同样的保护,这是这两者之间很重要的共生关系。

如何保护现有的开放技术

IBM数十年来一直专注于开放技术,但其实是在去年收购Red Hat之后,IBM才算是真正开始考虑开放技术的未来。

说到开放技术,可以从三个角度来看待它的网络安全问题。

首先,是网络安全协议的开放。比如开放网络安全联盟(OCA)。这是IBM和 McAfee去年秋天成立的,现在已有20多名成员。IBM希望能够找到方法,可以让不同的网络安全工具实现协同防御。

其次,是保护开放技术本身。Red Hat和IBM合并后,我们的专业知识不仅覆盖了传统环境,现在包括Kubernetes的DevOps环境、容器等新生环境以及DevSecOps框架也成了IBM的专长。

最后,第三点是开放技术上构建安全防护。IBM正在致力于在基于开放云的基础架构上,构建所有新的创新网络技术,即Red Hat和Red Hat OpenShift。这样我们所提供的服务和产品就可以更强大、更便捷。

以上,就是网络安全与开放技术相互影响的三种情况。还是那句话,这要求技术开放和相互协作,要求对堆栈的保护,并在堆栈之上构建新的功能,就好像IBM的Cloud Pak for Security所做的。我们相信,网络安全协作可以带来共赢。

网络安全的协作带来共赢

IBM Security聚焦于三个方面的协作。

首先,要与世界共享。IBM拥有全球领先的研究机构X-Force。IBM的X-Force安全技术团队一旦有任何研究成果或发现,就会实时地共享给全世界。不论谁来查看IBM X-Force Exchange 的数据包,都是完全免费的。

其次,与生态系统以及行业本身的协作。IBM支持STIX和TAXII协议,你可以把我们的分享,集成到你的威胁情报系统中,从而实现最佳分析效果。这是一种协作形式,免费分享IBM的研究成果。

最后,IBM要确保在自己的产品、服务和解决方案的生态系统中促进内部协作。所以几年前IBM发布了IBM Security APP Exchange。因为业务发展的太快,很多客户都存在扩展应用集成接口的机会需求。但那样太花时间,于是IBM决定提供一个应用平台,有点像iPhone的APP Store,这有效的帮助企业轻松地实现 QRadar、Guardium以及Cloud Pak for Security等网络安全工具的功能扩展。

以上就是我所说的三个方面的协作,刚才我也说了,网络安全的协作会带来共赢。

这对于智能时代的威胁与防护会非常有意义,下次见!

了解更多信息,请访问IBM安全专题:http://www.zhiding.cn/special/IBM_Security_2020

好文章,需要你的鼓励

谷歌将允许网站自主选择退出搜索AI模式与AI摘要功能

谷歌宣布将在Search Console中新增选项,允许网站发布者自主决定是否出现在AI Overviews、AI Mode及Discover中的AI摘要功能中。选择退出的网站将不再获得来自上述AI功能的流量和展示,但仍可正常出现在常规搜索结果中,且不影响搜索排名。此外,谷歌还将在Search Console中提供AI搜索相关数据统计,包括展示次数、出现页面及地区分布。该功能目前正在英国部分网站主中测试,后续将推广至全球。

当虚拟人物终于能“真实地打一拳“——来自耶路撒冷希伯来大学的4D人物动作仿真突破

耶路撒冷希伯来大学研究团队提出PhyGenHOI框架,将人体运动生成与物理仿真结合,让虚拟人物与三维物体之间的接触互动同时满足视觉自然性和物理真实性。

数据中心2026年6月最新建设动态

全球数据中心建设需求持续高涨。本月亮点包括:德克萨斯州超越北弗吉尼亚成为全球最大数据中心市场;SoftBank宣布在法国投资750亿欧元建设5GW数据中心;澳大利亚CDC数据中心签署该国史上最大555MW合同;东南亚方面,马来西亚、泰国大型AI数据中心项目密集落地。与此同时,多地在电网压力、环保审批及成本分摊等监管层面面临挑战。

弗莱堡大学等机构联合研究:让AI学会“立体思考“,彻底解决图像匹配中的左右不分难题

本文介绍了弗莱堡大学等机构提出的3D-SC框架,通过引入三维基础模型的几何先验,无需人工标注即可解决AI图像匹配中的左右混淆和重复部件分不清的问题。

谷歌将允许网站自主选择退出搜索AI模式与AI摘要功能

数据中心2026年6月最新建设动态

科技巨头IPO竞赛升温,OpenAI是否已错失良机?

氮化镓功率器件的技术进展与应用前景

JetPack 7.2:实体AI量产部署的关键时刻

DP World Tour首席技术官:用AI重塑高尔夫观赛体验

Perplexity推出混合AI架构,让个人电脑化身分布式数据中心

面向未来的配电系统需要具备哪些能力

重要提示:旧款Mac与iPhone将无法编辑Office文档

铜缆到了物理极限,光学替代不可逆,Scale-up域将有1000颗GPU:Marvell CEO在Computex做了一个预测

SAP 将收购 Prior Labs,在欧洲打造全球领先的前沿 AI 实验室

SAP 将收购 Dremio,以统一 SAP 与非 SAP 数据,赋能智能体 AI

最热门的 AI 模型:它们的功能和使用方法

这款古怪的 AI 智能手机可以创建你的数字分身

Faireez 获 750 万美元融资,为租赁市场提供 AI 驱动的酒店式管家服务

Broadcom 大获全胜:70% 大型 VMware 客户购买其最全面解决方案

Peer 获得1050万美元元宇宙引擎投资,推出3D个人星球功能

获 3000 万美元融资,Crogl 发布面向安全分析师的全新 AI "钢铁侠战衣"

Turing 获得 1.11 亿美元融资,估值达到 22 亿美元,为 OpenAI 等大语言模型公司提供关键代码支持

Tavus 推出系列 AI 模型,实现实时人脸交互技术突破

Welevel 获得 570 万美元融资,革新程序化游戏开发

AI 驱动的卓越运营:企业如何通过人人可及的流程智能提升成功