浅析“五网合一”融合网络架构

本文给出了一种内网、外网、智能化专网、无线网、物联网五网合一的医院融合网络架构,满足医院多套网络之间的互联互通需求,方便物联网、移动互联网等智慧医院业务扩展;同时,依据等级保护建设需求,对整套网络的安全性进行了网络架构层面的探讨。

关键词 智慧医院 医疗物联网 网络安全 内外网融合

1. 概述

传统医院网络多采用内网、外网、智能化专网等多套网络物联隔离的建设模式,无线网络作为有线网络的延伸,只承载移动医疗等内网应用。随着远程医疗、医疗物联网和移动互联网等新业务需求的出现,传统物理隔离网络架构已经成为智慧医院建设的障碍:

1) 远程医疗业务需求:为了便于远程医疗开展,医生需要通过固定视频会议系统、移动终端等多种方式灵活接入网络中,需要在医院的智能化专网、外网以及内网之间实现数据互联互通;

2) 医疗物联网需求:人员资产管理、婴儿防盗等医疗物联网应用的开展,需要医院内网、无线网络和智能化专网中的门禁、监控等系统互联互通,完成业务联动;

3) 移动互联网需求:掌上医院的开通,需要将医院无线网络、内网、外网互联互通,实现移动支付、室内导诊、挂号、查询报告等移动互联网业务的开展。

如何实现医院内数据的互联互通,建设一套安全、稳定、高效的网络,是智慧医院信息化建设需要解决的首要问题。

2. 医院网络融合方式探讨

常见的医院网络融合方式有以下两种。

2.1. 物理隔离,局部互通

这种建设模式中,内网、外网、智能化专网等多套网络建设从园区到数据中心采用物理隔离的方式,在多套网之间通过防火墙、网闸或者前置机等方式完成数据互联互通。这种模式虽然满足了数据的安全互通需求,但不足之处也很明显:建设成本较高,每套网络都需要配置相应的等保安全设备,设备利用率低;不利于备份或者双活数据中心扩展,需要对应多套分别配置独立的网络安全设备,运维管理工作复杂;

2.2. 物理融合,逻辑隔离

这种建设模式中,利用VLAN技术把医院现有网络划分为几个相对独立而又可互相访问的子网,有效避免了网络规模不断扩大时广播风暴的产生,提高了网络的安全性和网络带宽的利用率,实现了医院信息系统多网间的融合。但管理配置更加复杂,多套网络中接入终端和设备类型对网络交换机不同,容易造成设备选型和权限管控的混乱,对运维人员能力要求极高。

3. 医院“五网合一”融合网络架构设计

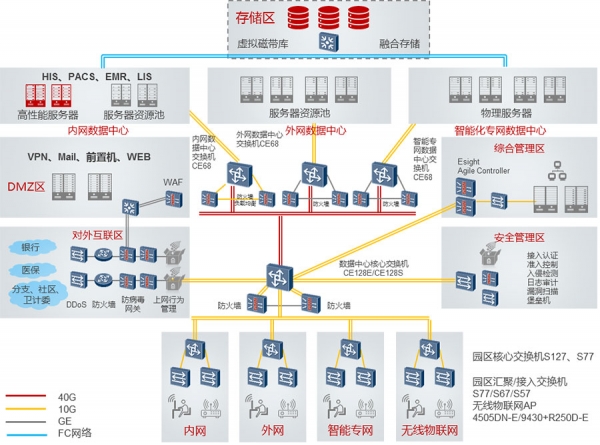

“五网合一”的融合网络架构如图1所示,该架构中分为园区网和数据中心两部分。

图1 “五网合一”的融合网络架构示意图

3.1. 园区网络架构

园区网络采用物理隔离的建设方式,分为内外、外网、智能化专网以及无线物联网4套相对的物理设备。

1) 内网、外网、智能化专网链路带宽为万兆主干千兆到桌面,采用核心-汇聚-接入三层架构;

2) 核心交换机2台,通过多虚一虚拟化技术满足可靠性要求;

3) 核心和汇聚之间通过双链路连接,保障链路的冗余性;

4) 无线网络单独组网,既提供全院WIFI覆盖,同时作为有线网络备份,园区网络相对隔离的架构将内网、外网和无线网之间的安全风险最大程度降低;

5) 物联网AP除了提供基本的WIFI功能外,支持内置蓝牙,通过POE OUT或者USB通用接口满足基于蓝牙、RFID、ZigBee等射频的物联网业务扩展,避免医院重复施工布线,节约投资。

3.2. 数据中心网络架构

数据中心网络按照业务内容不同,划分为内网数据中心、外网数据中心、智能化专网数据中心、DMZ区。

1) 为满足互联互通需求,数据中心核心交换机将多套网络物理连接,通过VLAN逻辑隔离;

2) 数据中心核心交换机支持多虚一虚拟化技术避免单点故障,支持EVN、VxLAN等虚拟大二层技术,提供双活或者灾备数据中心扩展性能;

3) 配置Agile Controller通过图表式的管理界面,将用户按照不同的群组统一配置策略权限,保障多套网络之间业务隔离;

4) iPCA保守恒算法能够对网络故障进行毫秒基本快速定位,极大程度降低网络运维难度;

3.3. 安全技术建设

为保障医院信息系统和业务的安全稳定运行,防止业务数据丢失、信息泄密、恶意渗透攻击,需要参照等级保护建设标准对本文设计的网络进行安全建设。

1) 安全域:按照医院数据中心应用系统信息和应用分类的安全需求,数据中心网络业务内容不同,划分为内网数据中心、外网数据中心、智能化专网数据中心、DMZ区、对外互联区、安全管理区以及综合管理区7个不同的安全域。

2) 安全域边界防护:在安全域以及互联网出口边界上,针对医院信息系统的网络数据流入/流出提供过滤和保护,通过配置防火墙设备阻止安全域外部连接的非授权进入内部,以及通过网络手段阻断特定的内外连接。通过配置网络入侵防御设备对蠕虫木马攻击、拒绝服务攻击、入侵行为进行识别,并且进行实时拦截。

3) 安全管理区:通过数据中心交换机旁挂入侵防御、准入控制、堡垒机、接入认证、漏洞扫描、日志审计等安全设备,保障系统和数据安全。

4) 对外互联区:通过DDos、VPN、防病毒网关、上网行为管理等安全设备实现局域网和互联网之间的安全防护。

5) 灾备数据中心:配合灾备数据中心的建设,对存储数据和医院核心业务系统进行热备,当主机房故障时,启动被机房继续提供服务。

4. “五网合一”融合架构优点

4.1. 互联互通,避免信息孤岛

多套网络之间通过等级保护建设保障信息安全,同时提高用户体验,各子网系统的互联互通实现起来更加便捷。便于医疗物联网、远程医疗等智慧医院业务开展,奠定了良好的数据传输管道。

4.2. 避免重复建设,节约用户投资

本方案中无线物联网预留了标准的物联网扩展接口,后期物联网建设避免了重复的施工布线,以及POE交换机等投资费用。

4.3. 架构先进,满足未来扩展需求

网络架构设计中考虑到医院未来灾备数据中心的建设需求,支持虚拟大二层技术;无线网络支持人员资产管理、生命体征监测等物联网业务平滑升级能力。

5. 结论

实践中发现,通过“五网合一”融合网络架构,配合安全等保建设标准,消除了医院内的数据孤岛,实现数据的互联互通,能够灵活开展智慧医院中远程医疗、掌上医院、物联网等新业务的建设需求。但网络架构的变革,需要提升医院管理层与信息部门的综合素质,配合更加完善的管理秩序,以应对智慧医院信息化建设中的更多挑战。

好文章,需要你的鼓励

米拉·穆拉提重返公众视野,谨慎发声

穆拉蒂时隔18个月首次接受重大媒体采访,介绍其创立的Thinking Machines Lab正在开发的"交互模型"。该模型能以200毫秒间隔处理音频、文本和视频流,捕捉人类交流中的中断、修正和停顿。她还谈及OpenAI"政变周"经历,强调行业决策权过于集中的担忧,并回应了公司近期研究人员离职问题,表示这是初创实验室的正常波动。

土耳其语AI翻译官诞生记:伊尔德兹技术大学团队用200美元造出了一个“会说土耳其话“的智能模型

伊尔德兹技术大学团队通过词典手术和离线蒸馏,以不足20美元成本打造出专为土耳其语优化的200M参数句子嵌入模型,在语义相似度任务上超越了参数量更大的原版教师模型。

特斯拉疑似删除FSD证据,卡特彼勒加速电动化布局,高压系统技术培训刻不容缓

本期《Quick Charge》播客涵盖多个热点话题:特斯拉疑似试图删除FSD欺诈相关证据以规避巨额赔付;卡特彼勒持续推进建筑领域电气化布局;住宅太阳能30%税收抵免即将到期。此外,嘉宾Tom Pacheco就高压系统与电池技术培训展开探讨,强调电动车技术人才培养的紧迫性。节目同时提醒有意安装太阳能的用户尽快行动,可通过EnergySage平台比较多家安装商报价。

英伟达与MIT联手:让AI视频“回头看“,长视频生成再也不怕“忘性大“

LongLive-RAG由英伟达、USC与MIT联合提出,通过让AI检索自身生成的历史视频片段作为参考,解决长视频生成中的角色漂移和画面不一致问题。

特斯拉疑似删除FSD证据,卡特彼勒加速电动化布局,高压系统技术培训刻不容缓

智能体网络流量首超真人访问,"死亡互联网"理论引发新争议

Mentium Technologies Luna-R1 AI芯片入选ET-01星座任务,完成多星部署里程碑

汤道生×姚顺雨:腾讯AI下半场,拼的是“模型×产品”系统能力

AI驱动网络犯罪数量飙升,勒索软件受害者年增389%:Fortinet 发布2026年全球威胁态势研究报告

Inbolt将在Automate展会发布视觉驱动机器人编程新功能

笔记本电脑深度清洁指南:内外兼修焕然一新

加利福尼亚州城市通过全美首个由选民投票决定的数据中心禁令

柴油替代方案:AI数据中心如何利用燃气引擎与蒸汽涡轮供电

AI定义汽车时代,车载以太网可靠性面临全新挑战

安全算法的持续更新正变得愈发困难

轨道数据中心本质上是功能强化的卫星